La AEPD publica los resultados de su plan de auditoría sobre la contratación de servicios a distancia en los sectores de telecomunicaciones y energía

La AEPD publica los resultados de su plan de auditoría sobre la contratación de servicios a distancia en los sectores de telecomunicaciones y energía

rperezm

Jue, 10/29/2020

- El plan verifica el grado de cumplimiento de la normativa de protección de datos cuando se contratan servicios por teléfono o internet

- Los planes de oficio de la AEPD no tienen carácter sancionador sino preventivo y ofrecen una visión integral para detectar deficiencias y plantear mejoras

- El análisis incluye recomendaciones, conclusiones y un decálogo para usuarios con consejos a la hora de contratar este tipo de servicios

- Plan de auditoría sobre contratación a distancia en telecomunicaciones y energía

- Decálogo de recomendaciones para personas usuarias

(Madrid, 29 de octubre de 2020). La Agencia Española de Protección de Datos (AEPD) ha publicado un ‘Plan de inspección de oficio sobre contratación a distancia en operadores de telecomunicaciones y comercializadores de energía’ en el que analiza los tratamientos de datos en estos sectores y su adecuación a la normativa de protección de datos desde la perspectiva de la acreditación de la identidad del contratante y de los servicios contratados.

Este plan de auditoría no tiene carácter sancionador sino preventivo y se ha llevado a cabo para obtener una visión integral que permita detectar deficiencias y realizar las oportunas recomendaciones. La finalidad de estas inspecciones es elevar el nivel de protección de los ciudadanos a través del análisis de los datos que manejan las organizaciones. Las telecomunicaciones, la energía/agua y la contratación fraudulenta se encuentran entre las seis áreas de actuación con mayor importe de sanciones en 2019, según datos de la última Memoria de la AEPD.

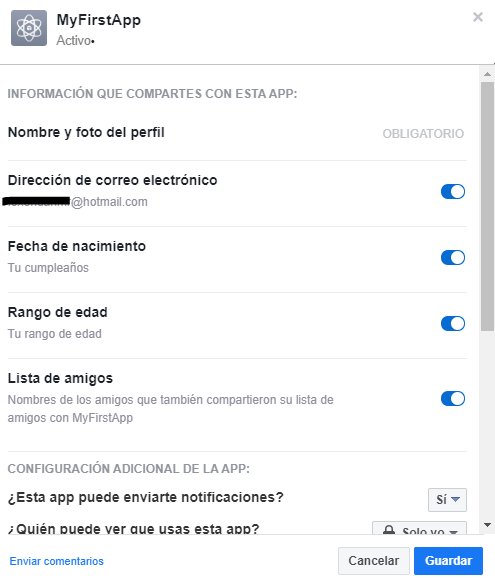

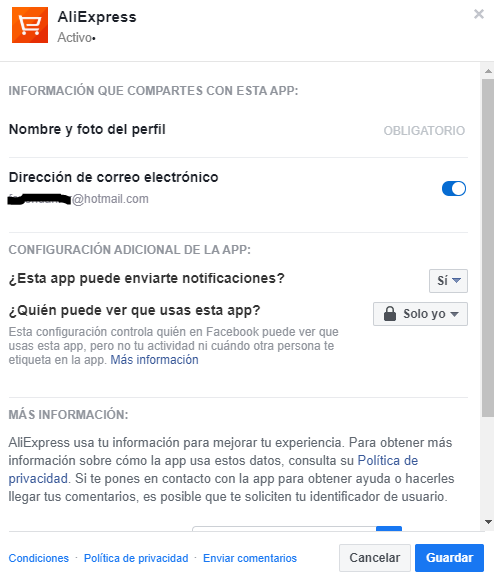

La Agencia ha hecho hincapié en verificar los procedimientos que se utilizan en los sectores de telecomunicaciones y energía para identificar a las personas interesadas con el objetivo de evitar la suplantación de identidad y el consiguiente fraude. Asimismo, la Agencia, consciente de la necesidad de que las empresas estén en condiciones de acreditar los servicios contratados cuando estos se realizan a distancia y por tanto sin presencia de los contratantes, ha prestado especial atención a este aspecto, analizando proyectos innovadores implantados por las entidades. Entre ellos, se encuentran la firma manuscrita biométrica, el reconocimiento facial, los productos de análisis de riesgos online, la notificación electrónica certificada y la prueba acreditativa de los sucesos digitales.

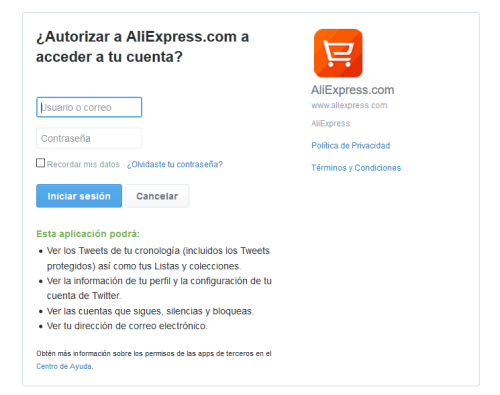

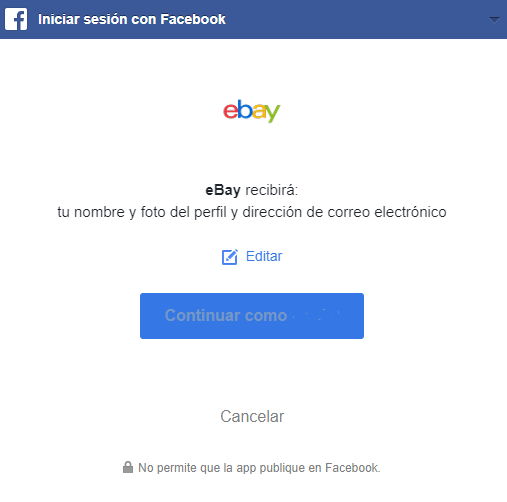

El Plan se complementa con un decálogo dirigido a las personas usuarias. Asegurarse de que se está accediendo a la página web de la empresa con la que se desea contratar; leer la política de privacidad; utilizar contraseñas seguras e informarse sobre la posible comunicación de sus datos a terceras empresas o cómo ejercer sus derechos, son algunas de las recomendaciones.

El documento incluye un apartado de conclusiones ante las deficiencias encontradas, algunas de las cuales ya han sido subsanadas con mecanismos implantados para garantizar el cumplimiento del Reglamento General de Protección de Datos, así como un apartado de recomendaciones.

A raíz de las incidencias detectadas en materia de transparencia e información, la Agencia recomienda que, en los medios telemáticos donde no es posible facilitar una información completa al usuario, se adopte un modelo de información por capas o niveles. Asimismo, recuerda que es obligatorio incluir los datos de contacto de la persona Delegada de Protección de Datos en los casos en que se exige su designación, y que los datos personales deben recopilarse para fines específicos, explícitos y legítimos y no para fines distintos de los establecidos originalmente.

Entre las recomendaciones relacionadas con los tratamientos basados en el consentimiento destaca la necesidad de que la persona responsable se asegure de que el consentimiento obtenido sea libre, especifico, informado e inequívoco. También se aconseja conservar la información acerca de cuándo y cómo se obtuvo el consentimiento y garantizar que la persona interesada pueda retirar su consentimiento en cualquier momento con un procedimiento sencillo.

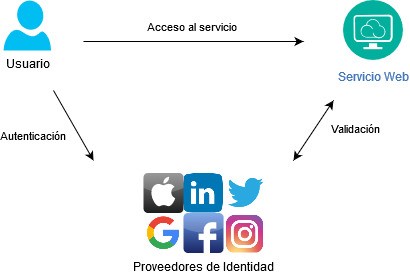

Respecto a la acreditación de la identidad de la persona interesada, la Agencia destaca la necesidad de extremar las garantías de identificación del contratante antes de llevar a cabo el contrato y recuerda la importancia de utilizar sistemas con garantías adicionales, como la autenticación reforzada del cliente, basada en la utilización de dos o más elementos independientes que proceden de algo que sólo conoce, posee o es el usuario, de forma que la vulneración de uno no comprometa la fiabilidad de los demás.

Para la acreditación de la contratación a distancia, subraya que es recomendable que las empresas utilicen sistemas que permitan acreditar los contratos efectuados telemáticamente mediante la obtención de prueba de los sucesos digitales, de tal manera que la documentación contractual se almacene aplicando una función criptográfica que detecte cualquier modificación posterior, asegurando con ello la integridad de los documentos.

En relación con la conservación de los datos se recomienda establecer plazos para su supresión o revisión periódica para garantizar que los datos no se conservan más tiempo del necesario. También recuerda que los datos recabados para captar clientes y que finalmente no llegan a materializarse en una relación comercial deben ser suprimidos salvo que se basen en otro fundamento jurídico.